En la industria farmacéutica, en rápida evolución, los sistemas informatizados desempeñan un papel vital en el desarrollo de fármacos, la fabricación, el control de calidad y el cumplimiento de la normativa. A medida que avanza la tecnología, cada vez es más importante garantizar la fiabilidad, seguridad y conformidad de estos sistemas. Aquí es donde entra en juego la Garantía de Software Informático (CSA), un nuevo y moderno concepto de Validación de Sistemas Informáticos (CSV). En esta entrada de blog, pretendemos responder a las siguientes preguntas:

- ¿Qué es la Garantía de Software Informático?

- ¿Cuáles son las principales diferencias entre CSA y CSV?

- ¿Cuáles deberían ser los primeros pasos para pasar de CSV a CSA en la industria farmacéutica?

- ¿Por qué adoptar el enfoque CSA?

¿Qué es la Garantía de Software Informático (CSA)?

Según la guía "Computer Software Assurance for Production and Quality System Software" de la FDA, la Garantía de Software Informático (CSA ) es un enfoque basado en el riesgo para establecer y mantener la confianza en que el software es adecuado para el uso previsto.

Su objetivo es proporcionar confianza en el correcto funcionamiento de las aplicaciones de software, bases de datos, redes y otros componentes que conforman un sistema informático. Esta garantía es esencial para mitigar riesgos, prevenir fallos del sistema, proteger datos sensibles y cumplir los requisitos reglamentarios.

Esta guía de la FDA se encuentra actualmente en fase de borrador, y su aplicación es específica para los productos sanitarios. Sin embargo, es importante decir que ISPE está describiendo actualmente principios similares como parte de su guía de buenas prácticas sobre integridad de datos (ISPE GAMP® Guide: Records and Data Integrity, marzo de 2017).

Seguir este enfoque basado en el riesgo hace que las empresas se centren en no más que la carga de trabajo de validación necesaria para abordar el riesgo del software. La validación tradicional de sistemas informáticos (CSV ) se centra mucho en la documentación, que no es el propósito según el principio clave de la guía GAMP5. Las actividades de prueba detalladas y con guión deben cubrir cada clic y función del sistema. En este enfoque, el concepto de pensamiento crítico se ve casi completamente subyugado por la presión de las Buenas Prácticas de Documentación y las estrictas actividades de pruebas de validación.

En CSA, en cambio, el pensamiento crítico es clave. Este enfoque conduce a una cantidad más proporcionada de pruebas y documentación. Esto permite hacer un uso eficiente de los recursos y, al mismo tiempo, fomentar la calidad del producto. En general, CSA se centra en:

- Apoyarse en PYME experimentadas, que apliquen el pensamiento crítico para determinar las estrategias de pruebas y documentación con un enfoque basado en el riesgo.

- Generar pruebas de apoyo sólo cuando aporten valor a la calidad de las pruebas.

- Dedicar más tiempo a las pruebas activas para encontrar defectos y menos a generar especificaciones por adelantado.

Figura 1. Enfoque CSV Enfoque CSV y Figura 2. Enfoque CSA

En el contexto del Aseguramiento de Software Informático (CSA), es crucial que el software utilizado en entornos de producción, así como el integrado en sistemas de calidad, se gestione rigurosamente a lo largo de todo el ciclo de vida de validación.

El CSA pretende ofrecer a las empresas de fabricación un marco flexible y ágil que les permita emplear una serie de principios y metodologías. Estas pueden incluir pruebas basadas en el riesgo, pruebas sin guión, supervisión continua del rendimiento, supervisión de datos y actividades de validación externas, como las realizadas por proveedores de software.

Además, la CSA anima a las organizaciones a aprovechar una serie de mejores prácticas, siempre que sean aplicables y beneficiosas:

- Utilizar actividades y validaciones ya realizadas por el proveedor de software para evitar redundancias.

- Implementar controles en puntos estratégicamente óptimos del calendario del proyecto para mitigar eficazmente los riesgos.

- Emplear técnicas de prueba pertinentes y eficaces de forma coherente a lo largo de todo el proyecto.

- Aprovechar herramientas especializadas como rastreadores de errores y utilidades de comparación para mejorar la calidad y la eficacia.

- Adoptar enfoques ágiles que faciliten la especificación iterativa y los ciclos de verificación, permitiendo la mejora continua.

- Supervisar de forma activa y continua tanto los riesgos existentes como los emergentes, evaluando al mismo tiempo la eficacia de las estrategias actuales de mitigación de riesgos.

Con la adopción de estas directrices, la CSA pretende garantizar que el software mantenga sistemáticamente su estado validado, mejorando así la fiabilidad e integridad del sistema en general.

¿Cuáles son las principales diferencias entre la Garantía de Software Informático (CSA) y la Validación de Sistemas Informáticos (CSV)?

Técnicamente hablando, tanto CSV como CSA tienen el mismo concepto cuando se trata de ofrecer un producto de alta calidad a los usuarios finales. Sin embargo, existen ligeras diferencias entre ambos. A continuación se enumeran algunas diferencias y cómo la CSA puede suponer una ventaja:

1. Pruebas extensas con poco o ningún valor añadido a la calidad del sistema

En las pruebas con script de los profesionales de CSV, es un error común pensar que se requieren extensas capturas de pantalla para proporcionar pruebas objetivas que demuestren la validación de los sistemas informáticos utilizados en la automatización de los procesos empresariales. La CSA aborda esta idea errónea aclarando el propósito de las pruebas objetivas y lo que constituye un registro aceptable.

2. Pensamiento crítico, clase de riesgo y nivel de pruebas asociado

En la mayoría de los casos, los requisitos del sistema se clasifican pero no al nivel de la clasificación de riesgos (CR). y no se realizan los escenarios críticos de negocio.

La participación de PYME experimentadas es crucial en los siguientes ámbitos

- en la identificación de la clase de riesgo

- en la realización de los escenarios de prueba.

La clase de riesgo es un atributo importante de una especificación, ya que de ella se deriva el nivel del esfuerzo de prueba.

Cuanto mayor sea la clase de riesgo, mayor atención debe prestarse, y en función de los escenarios empresariales críticos definidos por la PYME experimentada, pueden realizarse pruebas sencillas o complejas. Los requisitos de bajo riesgo, como los cosméticos, pueden no necesitar pruebas intensivas y corresponder más bien a pruebas dinámicas.

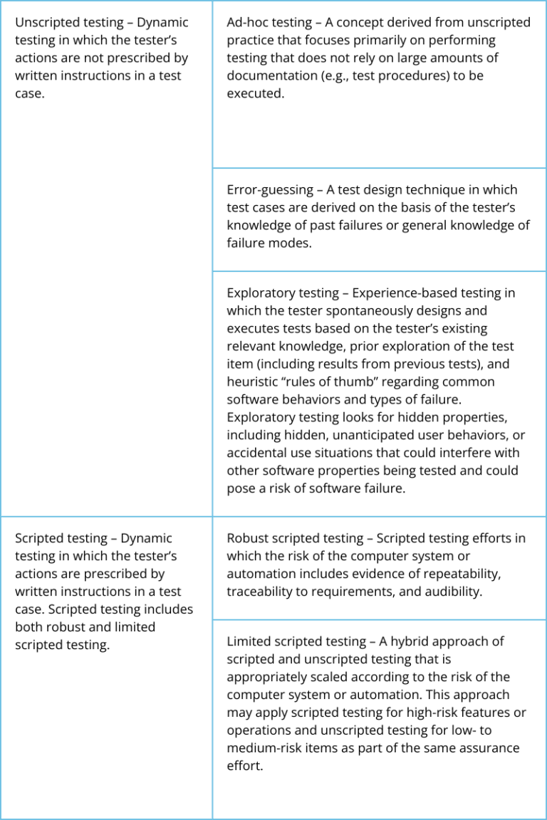

En la forma tradicional de validación, todos los requisitos, independientemente de su clase de riesgo, se someten a pruebas con guión. Desarrollo de un guión de prueba:

Tabla 1 - Pruebas con guión y sin guión.

3. COT y aprovechamiento del esfuerzo de prueba con el paquete de validación del proveedor.

En el caso concreto de los sistemas COT, la mayoría de los proveedores proporcionan su propio paquete de validación. Lo más probable es que la prueba consista en toda la funcionalidad del sistema, por lo que es posible que tenga que filtrar qué prueba es relevante para las funcionalidades utilizadas por su organización. Esto también lo recomienda encarecidamente el enfoque CSA.

4. Plazos de despliegue más cortos

Con menos cargas y procesos complejos, el enfoque CSA ayudará a optimizar el uso de recursos, tiempo y esfuerzo sin sacrificar la calidad.

Aseguramiento del software informático en la industria farmacéutica: Primeros pasos

A continuación se indican algunos pasos para llevar a cabo el Aseguramiento del Software Informático:

1. Definir objetivos y ámbitos de aplicación

Define claramente el alcance del sistema computarizado que requiere aseguramiento. Identifica los objetivos específicos que deseas lograr a través del proceso de aseguramiento. Esto podría incluir el cumplimiento normativo, la fiabilidad del sistema, la integridad de los datos y la seguridad.

2. Evaluación de riesgos

3. Desarrollar una estrategia de aseguramiento

Sobre la base de los riesgos identificados, desarrolla una estrategia de aseguramiento personalizada. Esta estrategia debe describir las actividades y los controles necesarios para abordar los riesgos identificados de manera efectiva. Puede incluir actividades como pruebas, validación, revisión de documentación, auditorías y evaluaciones de seguridad.

4. Revisión de la documentación

Revisa la documentación del sistema, incluidas las especificaciones funcionales, los documentos de diseño, los procedimientos operativos y los procesos de gestión de cambios. Asegúrate de que la documentación refleje con precisión la configuración, la funcionalidad y los controles de seguridad del sistema. Identifica cualquier brecha o discrepancia que deba abordarse..

5. Pruebas y Validación

Realizar actividades de prueba y validación para asegurarse de que el sistema informático funciona según lo previsto. Esto puede incluir pruebas unitarias, pruebas de integración, pruebas de sistemas y pruebas de aceptación del usuario, y también puede cambiar e incluir pruebas sin guión y el uso de herramientas como parte de las actividades de prueba. Esto es para verificar que el sistema cumple con los requisitos especificados y funciona correctamente en condiciones normales y anormales.

6. Integridad de los datos y seguridad

Evalúe los controles de integridad de datos y las medidas de seguridad del sistema. Asegúrese de que se implementen las medidas de seguridad adecuadas para proteger los datos confidenciales contra el acceso, la modificación o la pérdida no autorizados. Evalúe los mecanismos de cifrado, los controles de acceso de los usuarios, los registros de auditoría y los procesos de recuperación ante desastres.

7. Evaluación del cumplimiento

Determina si el sistema computarizado cumple con los requisitos reglamentarios aplicables y los estándares de la industria. Esto puede implicar la revisión de regulaciones como la 21 CFR Parte 11 de la FDA para registros y firmas electrónicas o ISO 27001 para la gestión de la seguridad de la información.

8. Auditoría y revisión

Llevar a cabo auditorías y revisiones periódicas para evaluar la eficacia continua de los controles del sistema informático. Esto ayuda a identificar cualquier desviación, debilidad o áreas de mejora. Actualizar la estrategia de aseguramiento y los controles en función de los hallazgos de la auditoría.

9. Documentación e informes

Documentar las actividades de aseguramiento realizadas, los hallazgos y las recomendaciones. Crear un informe detallado que resuma el proceso de aseguramiento, incluidos los riesgos identificados, las medidas de control y su estado. Este informe se puede utilizar para la revisión por la dirección, con fines de cumplimiento y como referencia para futuras evaluaciones.

10. Mejora continua

El aseguramiento de sistemas computarizados es un proceso continuo. Supervise continuamente el rendimiento del sistema, evalúe los riesgos emergentes y actualice los controles en consecuencia. Manténgase informado sobre los avances tecnológicos, los cambios regulatorios y las mejores prácticas de la industria para garantizar que el sistema siga siendo confiable y seguro.

En conclusión, ¿por qué adoptar el CSA?

La implantación del Aseguramiento del Software Informático en la industria farmacéutica es esencial para garantizar la fiabilidad, seguridad y conformidad de los sistemas informáticos. Siguiendo los pasos anteriormente mencionados, las empresas farmacéuticas pueden sentar unas bases sólidas para una implantación eficaz del CSA.

Recuerde que la CSA es un proceso continuo que requiere colaboración, adaptabilidad y el compromiso de mantenerse a la vanguardia de los requisitos normativos y los avances tecnológicos para salvaguardar la integridad de los sistemas informáticos y mantener la seguridad de los pacientes.

Junto con su proceso actual de CSV, el enfoque de CSA puede ayudarle a agilizar su proceso. Las ventajas son las siguientes:

|

.png?width=109&height=108&name=Pharma%20(2).png)

.png)

.png)

.png)

.jpg)